pfSense-firewalls worden veel gebruikt voor Windows-netwerken: verkeer van/naar Windows-servers verloopt via de pfSense-firewall en de Windows Servers in het netwerk kunnen zo niet rechtstreeks aangevallen worden door kwaadwillenden.

Windows-netwerken maken meestal gebruik van een Active Directory om o.a. te bepalen welke gebruikers en groepen rechten hebben tot bepaalde bronnen binnen een Windows-netwerk, bijvoorbeeld tot gedeelde netwerkmappen.

pfSense heeft ingebouwde tools om ook de gebruikers waarmee je je pfSense-firewall beheert, te beheren via een Active Directory. In deze handleiding laten we zien hoe je dat doet.

Voor deze handleiding is minimaal een private network met daarin opgenomen een Windows Server die geconfigureerd is als Active Directory Domain Controller en een pfSense-firewall nodig.

Stap 1

Verbind met je DC via Remote Desktop of de VPS-console.

Voor de communicatie met een Domain Controller (DC) gebruikt Windows het LDAP-protocol. Dit protocol kan misbruikt worden in (D)DoS-aanvallen. Wij monitoren daarom ons netwerk op publiekelijk toegankelijke LDAP-servers en blokkeren indien nodig de LDAP-poort.

Als je de LDAP-poort (UDP) op je DC al hebt beveiligd zodat enkel servers op je private network daarmee kunnen verbinden, ga dan verder met stap 5.

Stap 2

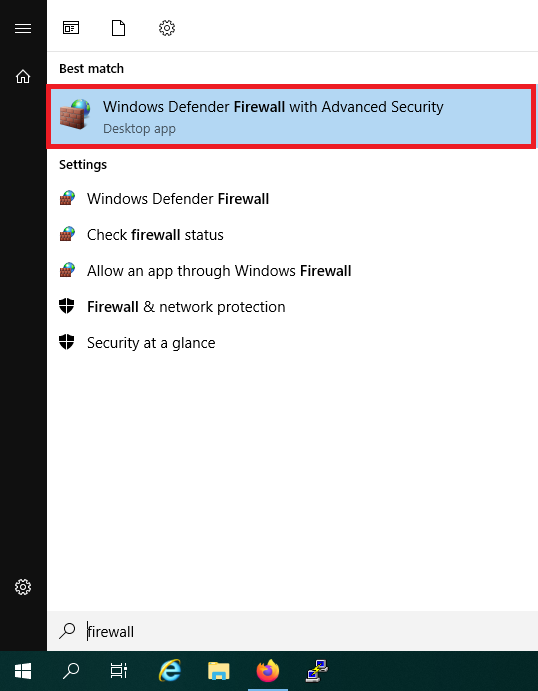

Klik op de startknop en gebruik de zoekterm 'Firewall'. Je kunt als alternatief ook in de Server Manager onder 'Tools' de firewall terugvinden. Klik in de zoekresultaten op 'Windows Firewall with Advanced Security'.

Stap 3

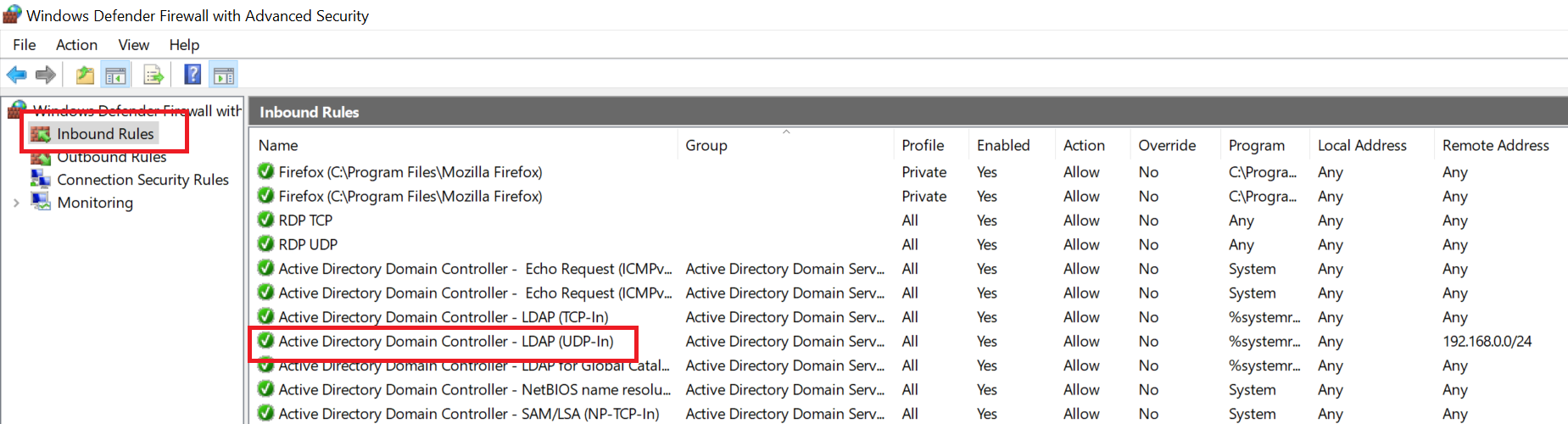

Klik op 'Inbound Rules'. Zeer waarschijnlijk heb je al twee LDAP-regels in dit overzicht staan met de naam 'Active Directory Domain Controller - LDAP' voor TCP-In en UDP-In, of heb je al een eigen LDAP-regel gemaakt.

Dubbelklik nu op de LDAP-regel voor UDP-verkeer.

Stap 4

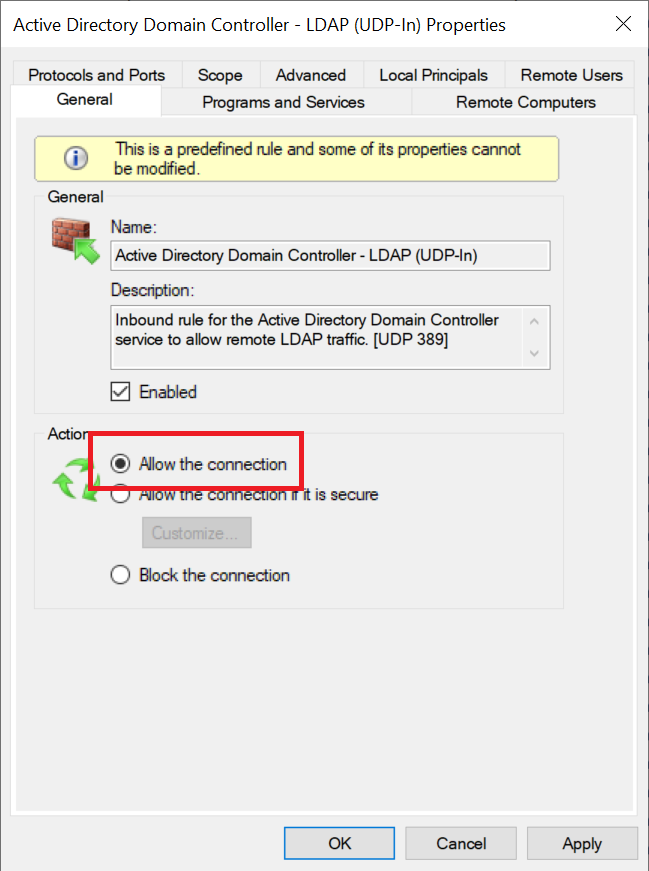

Controleer eerst in het tabblad 'General' dat de optie 'Allow the connection' is geselecteerd.

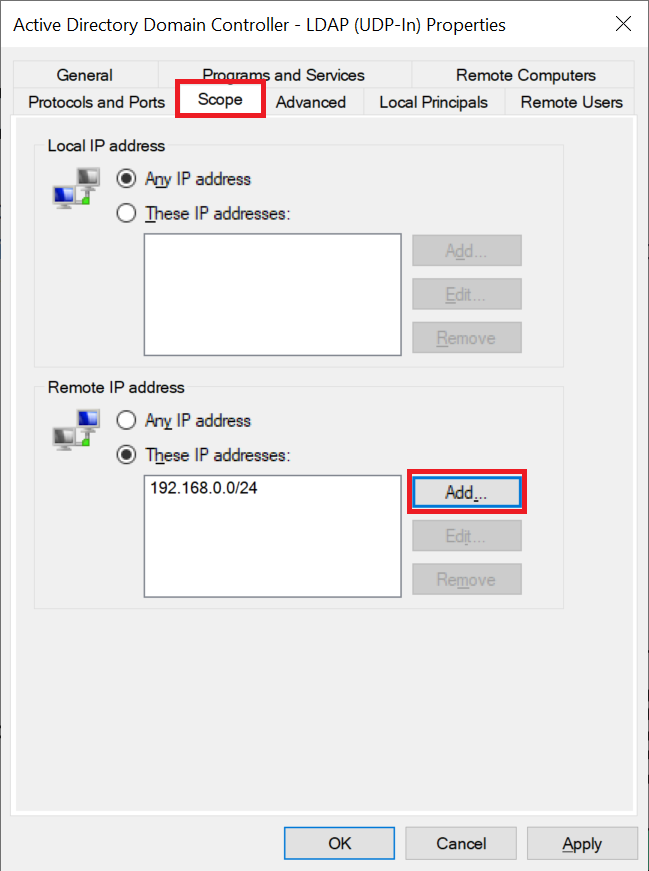

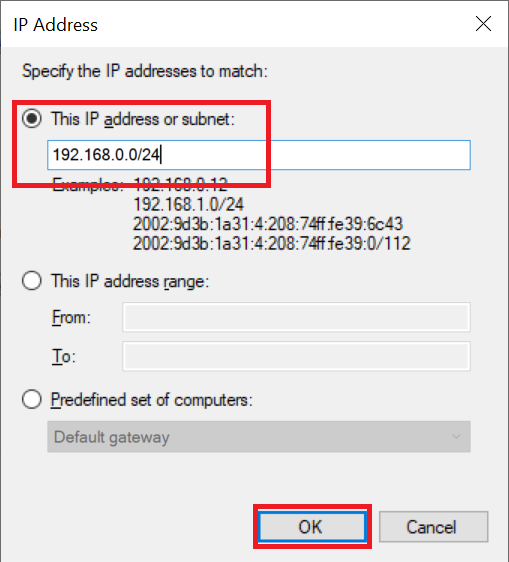

Klik vervolgens op het tabblad 'Scope' en vervolgens onder 'Remote IP address' op 'Add'.

Geef het subnet (je IP-range) op dat je gebruikt voor je private network (zie deze handleiding), bijvoorbeeld 192.169.0.0/24 en klik op 'OK'.

Klik op 'Apply' en 'OK' om de wijzigingen toe te passen en het venster te sluiten.

Vervolgens maken we de benodigde gebruikers en groep aan in de Active Directory.

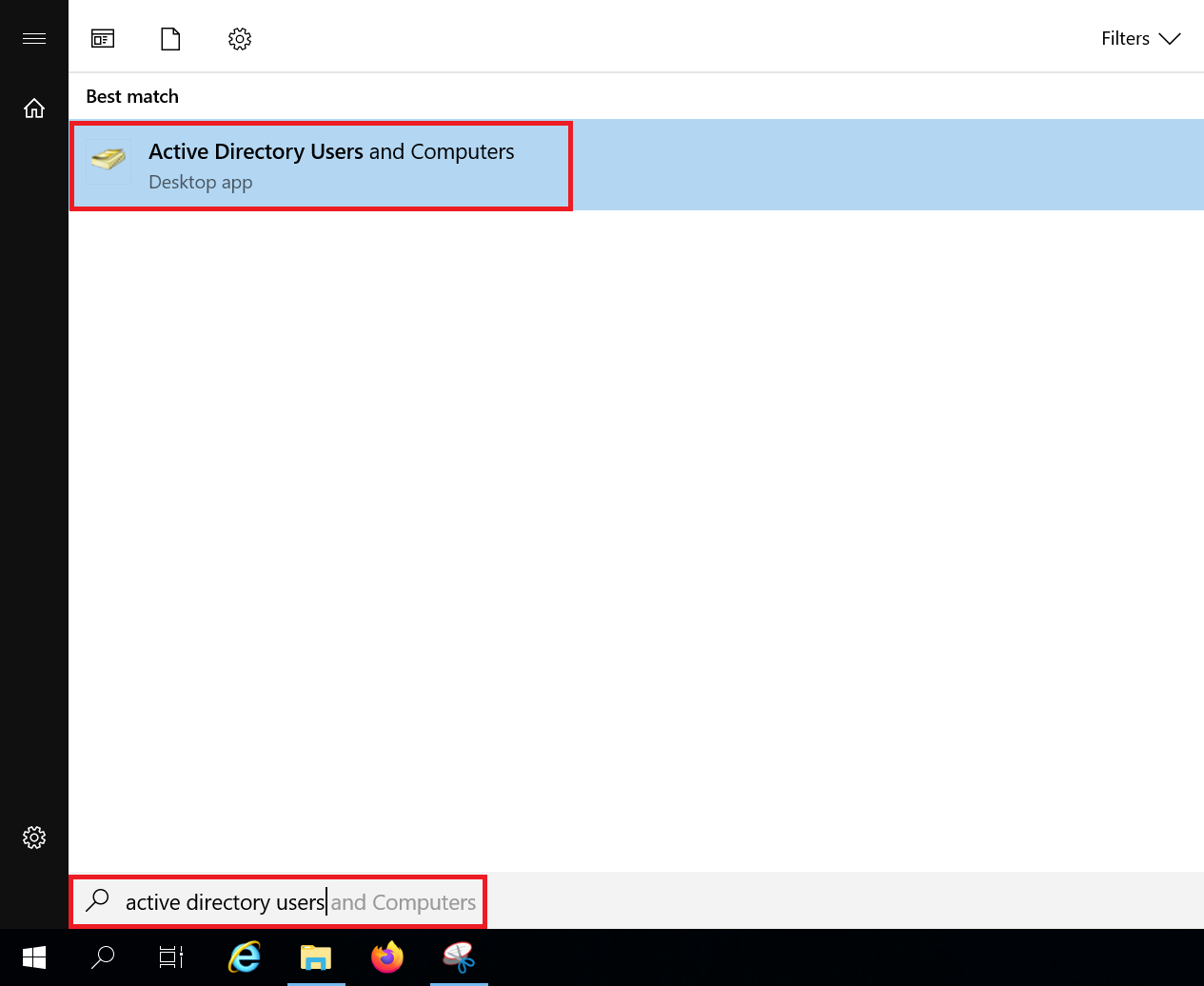

Klik op de Windows Start-knop, type 'Active Directory Users and Computers' en klik op het resultaat.

Stap 6

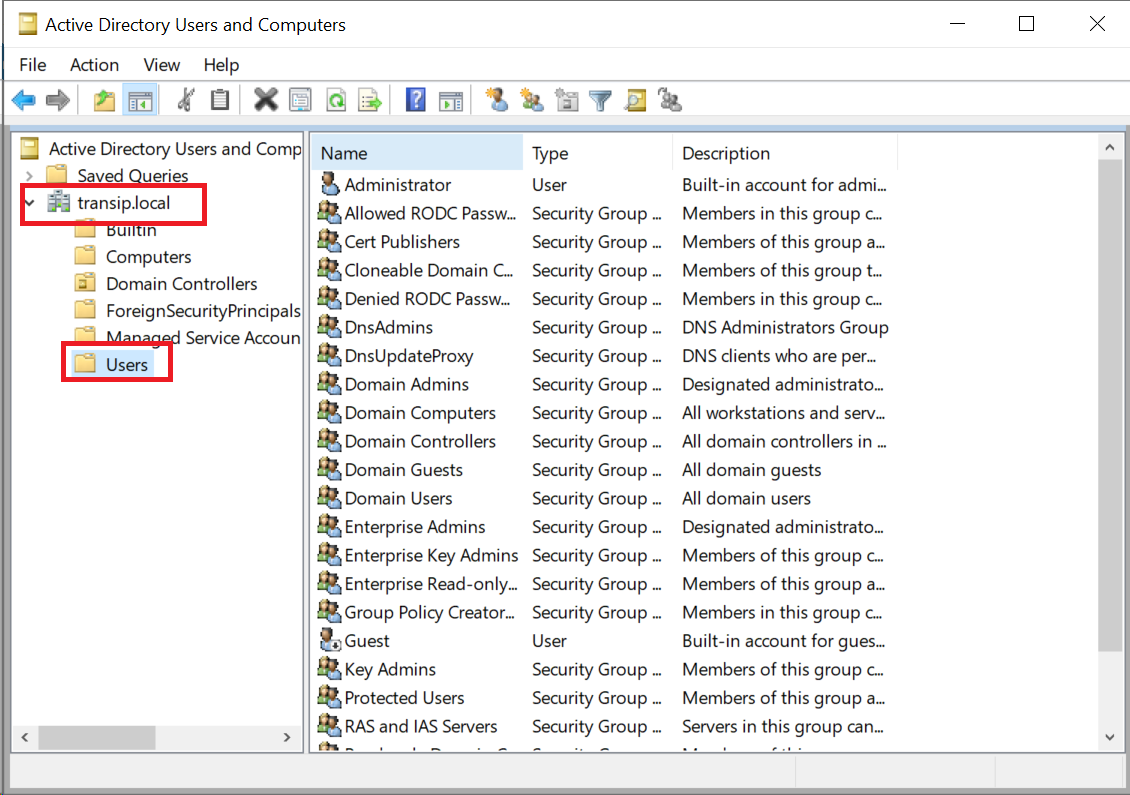

Klik op de naam van je domein en vervolgens op 'Users'.

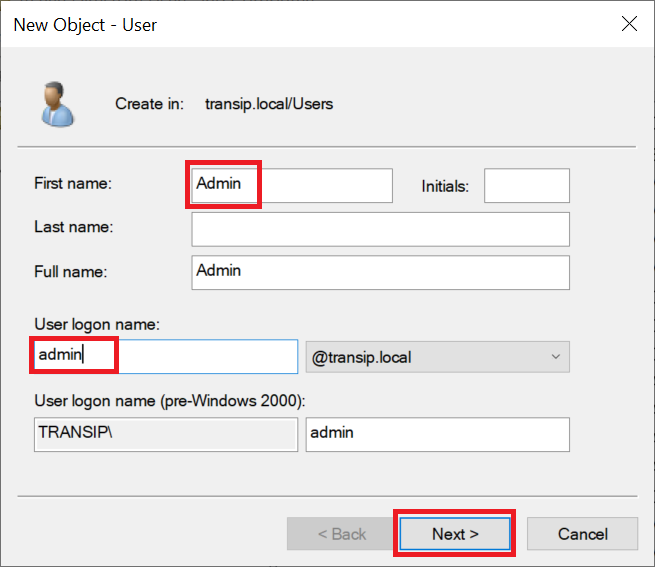

Stap 7

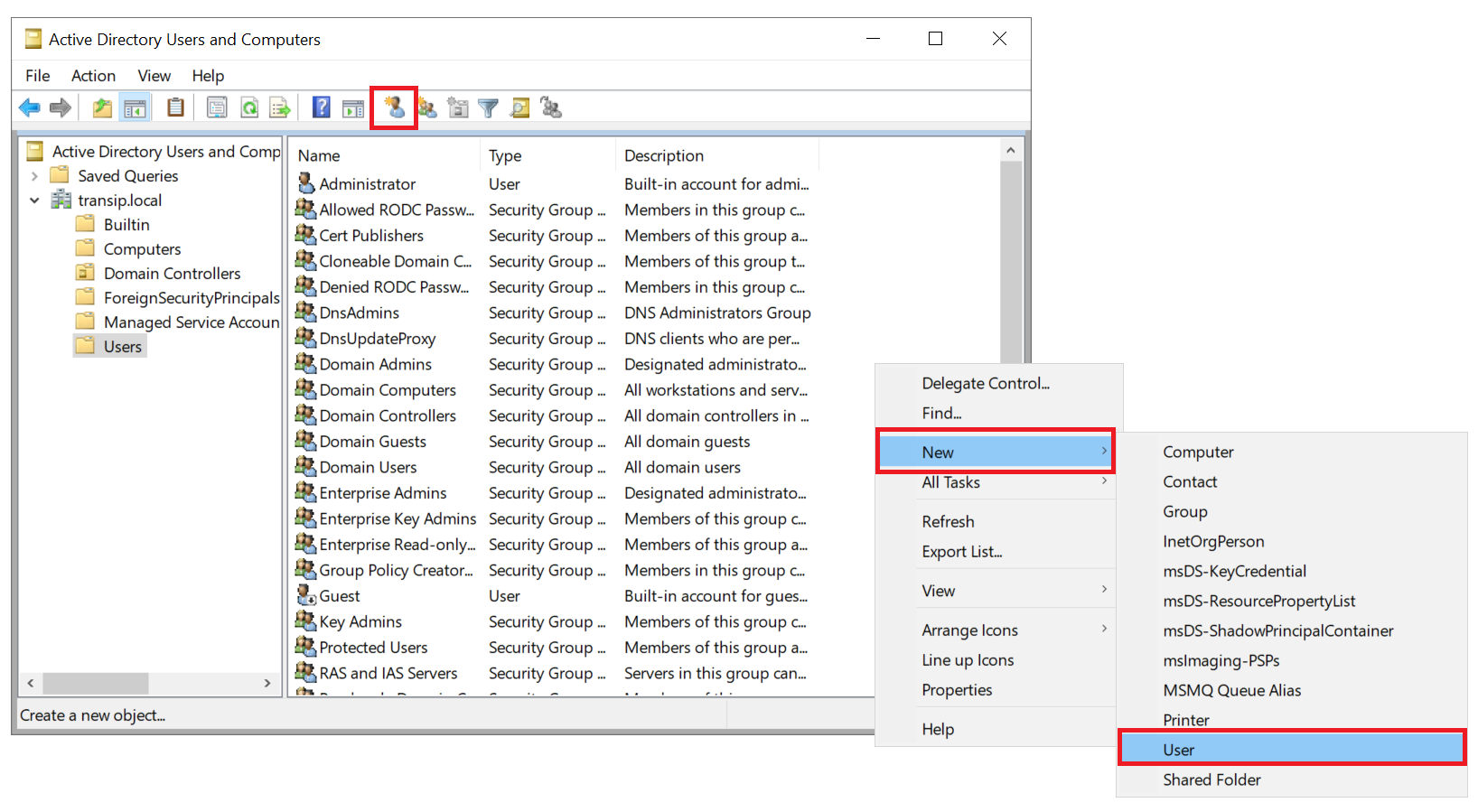

Klik in de lijst met gebruikers met de rechtermuisknop op een lege plek en selecteer 'New' > 'User', of gebruik het snelkoppelingsicoontje bovenaan het venster.

Stap 8

Geef als voor- en gebruikersnaam de naam 'admin' op en klik op 'Next'. Admin is de gebruikersnaam die we gebruiken voor de pfSense webinterface.

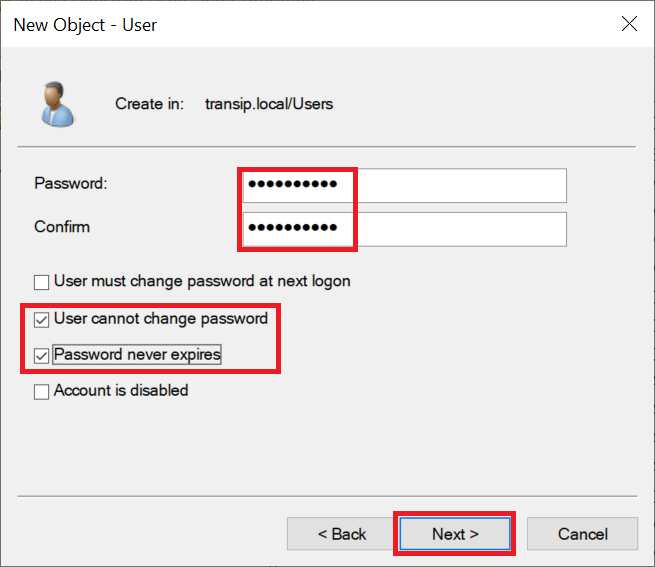

Stap 9

Geef een wachtwoord op en klik op 'Next'.

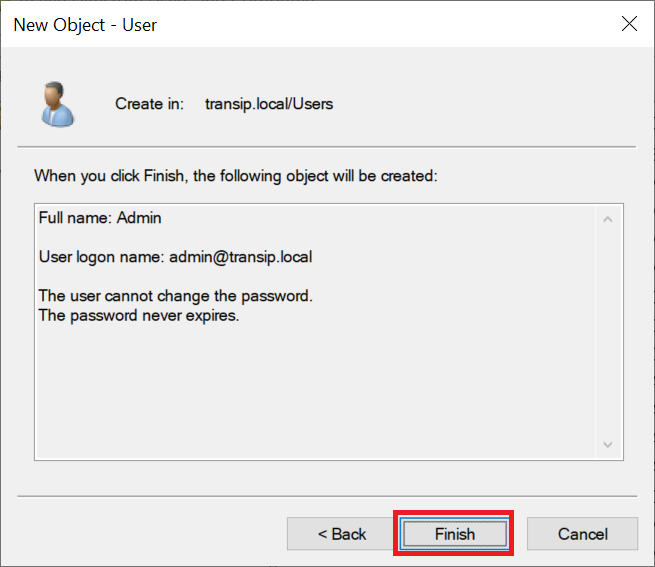

Stap 10

Klik op 'Finish' om de wizard te sluiten. Herhaal nu stap 7 t/m 10 en maak nog een gebruiker aan bijvoorbeeld met de naam 'pfldap'. Dit account gebruiken we voor de communicatie met de Active Directory database (in pfSense is dit de Bind gebruiker).

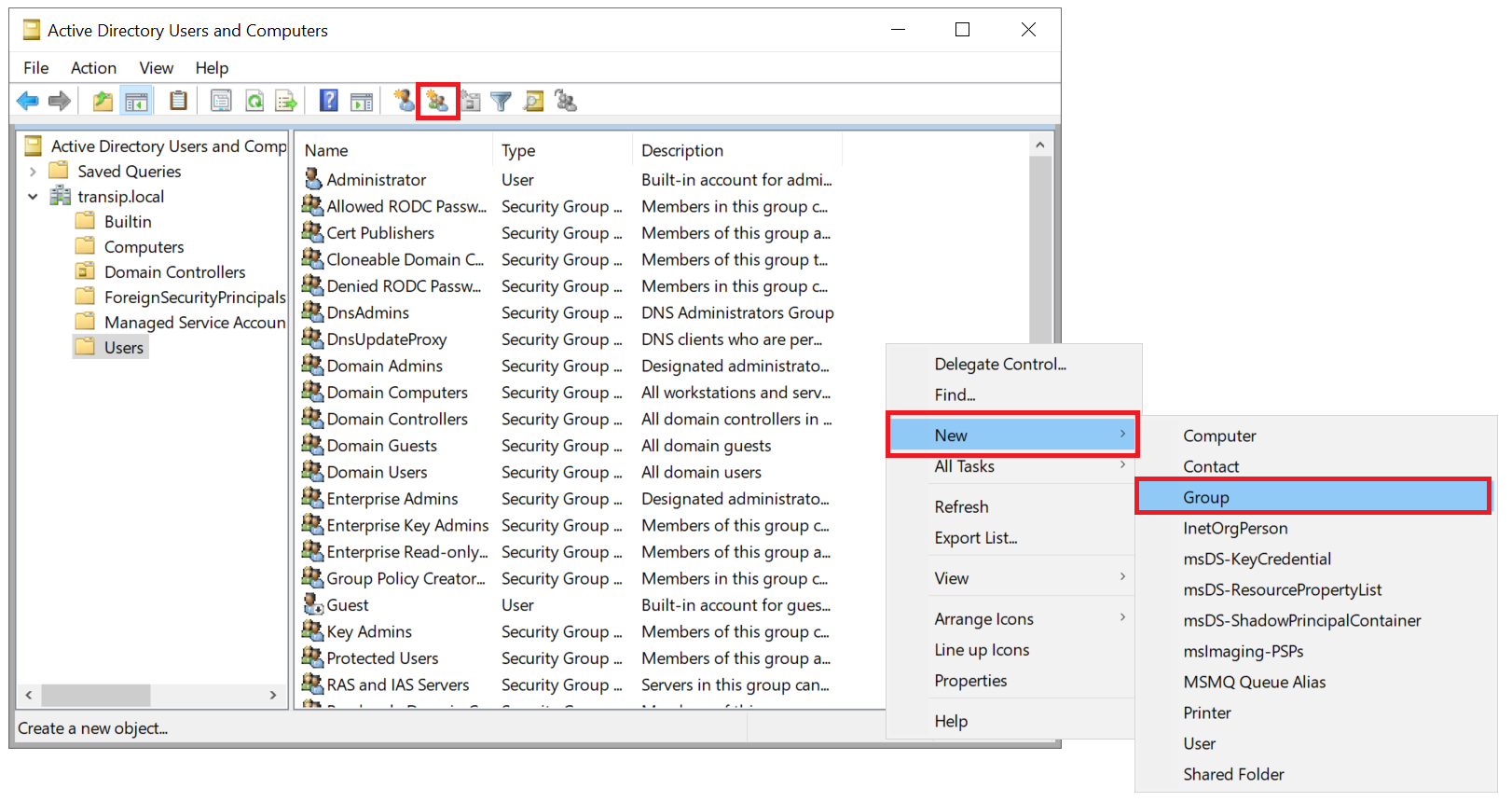

Stap 11

Vervolgens maken we een nieuwe groep aan waarvan de leden beheerrechten hebben op de pfSense webinterface.

Klik in de lijst met gebruikers met de rechtermuisknop op een lege plek en selecteer 'New' > 'Group', of gebruik het snelkoppelingsicoontje bovenaan het venster om een nieuwe groep aan te maken.

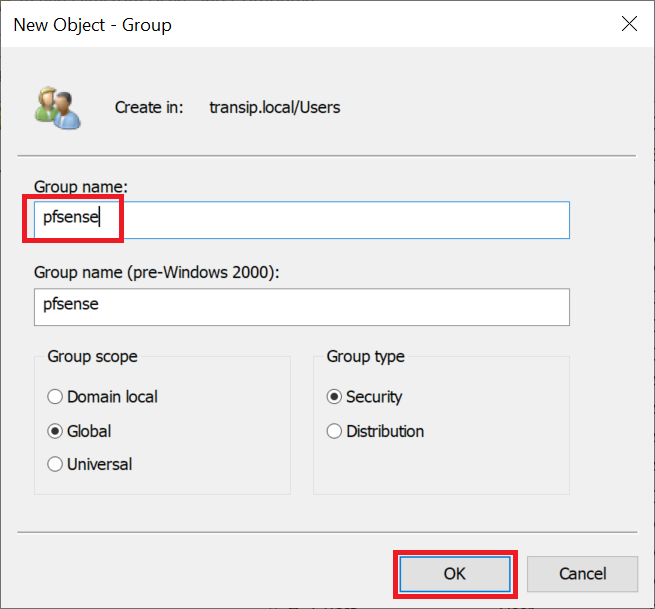

Stap 12

Geef de groep een naam, bijvoorbeeld 'pfsense', en klik op 'OK'.

Stap 13

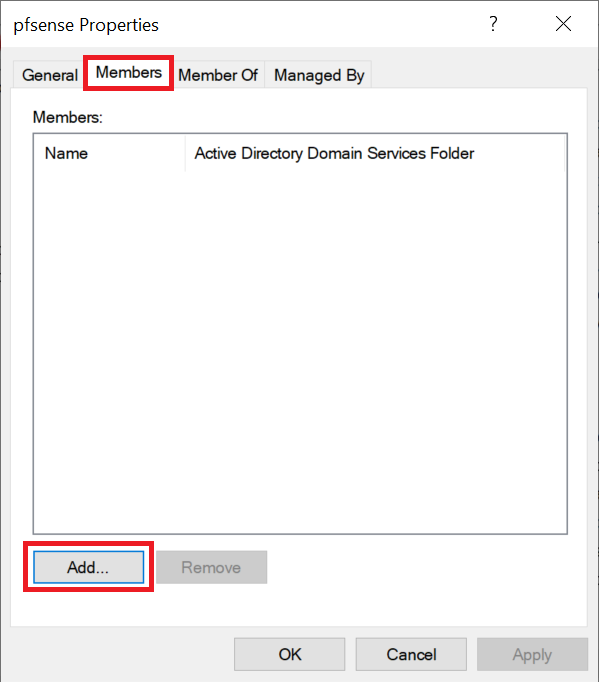

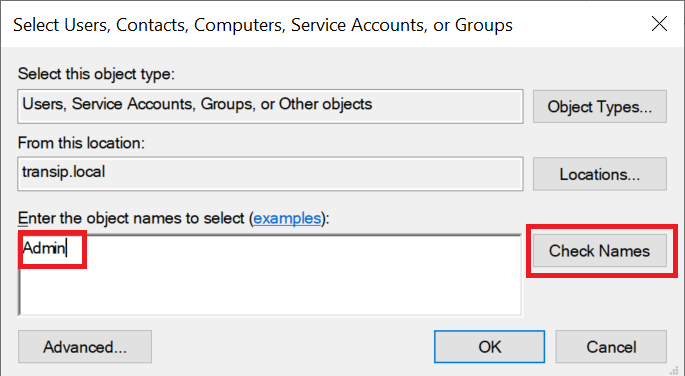

Dubbelklik in de ADUC-tool op de naam van de groep 'pfsense' en klik op het tabblad 'Members' en vervolgens op 'Add'.

Zoek op de naam 'Admin'. Je krijgt een scherm te zien met de melding dat er meerdere resultaten zijn gevonden (Admin en Administrator). Selecteer 'Admin' en klik twee maal op 'OK'.

Je bent nu terug in het pfsense Properties-scherm. Klik op 'Apply' > 'OK' om de wijzigingen toe te passen en het venster te sluiten.

Extra stappen voor Windows Server 2025

Maak jij gebruik van Windows Server 2025? Doorloop dan de extra stappen in het element hieronder.

Windows Server 2025 aanvullende stappen

Windows komt met een feature genaamd 'Group Policies'. Group policies zijn een Windows feature voor het beheren van veiligheidsinstellingen, software deployments, en nog veel meer binnen een Active Directory-omgeving. Hiervoor worden ‘policies’ toegepast op gebruikers, groepen, computers en servers in een organisatie. Deze policies worden gedefinieerd in Group Policy Objects (GPOs).

Op de Domain Controller zijn een paar kleine wijzigingen nodig in de Local Computer Policy met betrekking tot de LDAP-beveiligingspolicies. In essentie zijn deze opties standaard niet geconfigureerd en zonder deze opties wel een configuratie mee te geven, zal stap 21 in deze handleiding falen.

Stap 1

Klik op de start-knop en zoek op ‘Local Group’ en klik in de resultaten op ‘Edit group policy’.

Stap 2

Klap in het linkermenu de elementen Local Computer Policy > Computer Configuration > Windows Settings > Security Settings > Local Policies > Security Options uit en pas de onderstaande elementen aan naar de aangegeven waardes.

Let op: het is goed mogelijk dat niet alle opties beschikbaar zijn. Pas er zo veel aan van deze vijf als aanwezig zijn:

- Domain controller: LDAP server channel binding token requirements: “When Supported”

- Domain controller: LDAP server signing requirements: “None”

- Domain controller: LDAP server Enforce signing requirements: “Disabled”

- Network security: LDAP client encryption requirements: “Negotiate Sealing”

- Network security: LDAP client signing requirements: "Negotiate Signing"

Sluit nu de Group Policy editor en ga verder met stap 14 hieronder.

Stap 14

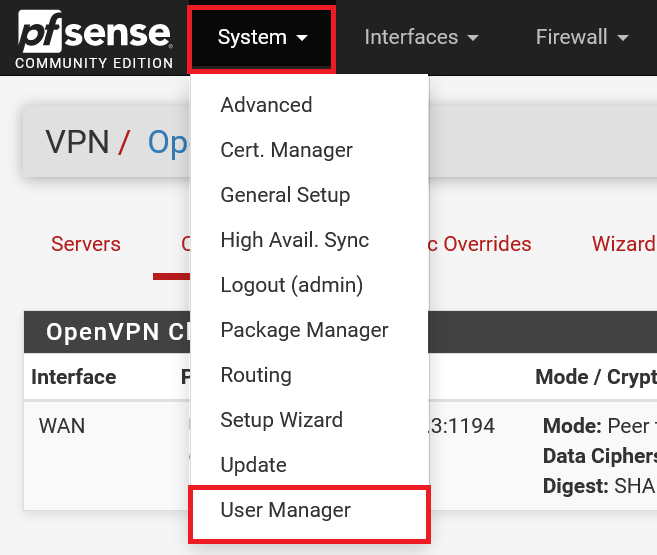

Log nu in op de pfSense webinterface als admin en klik op in het bovenste menu nu op 'System' > 'User Mamager'.

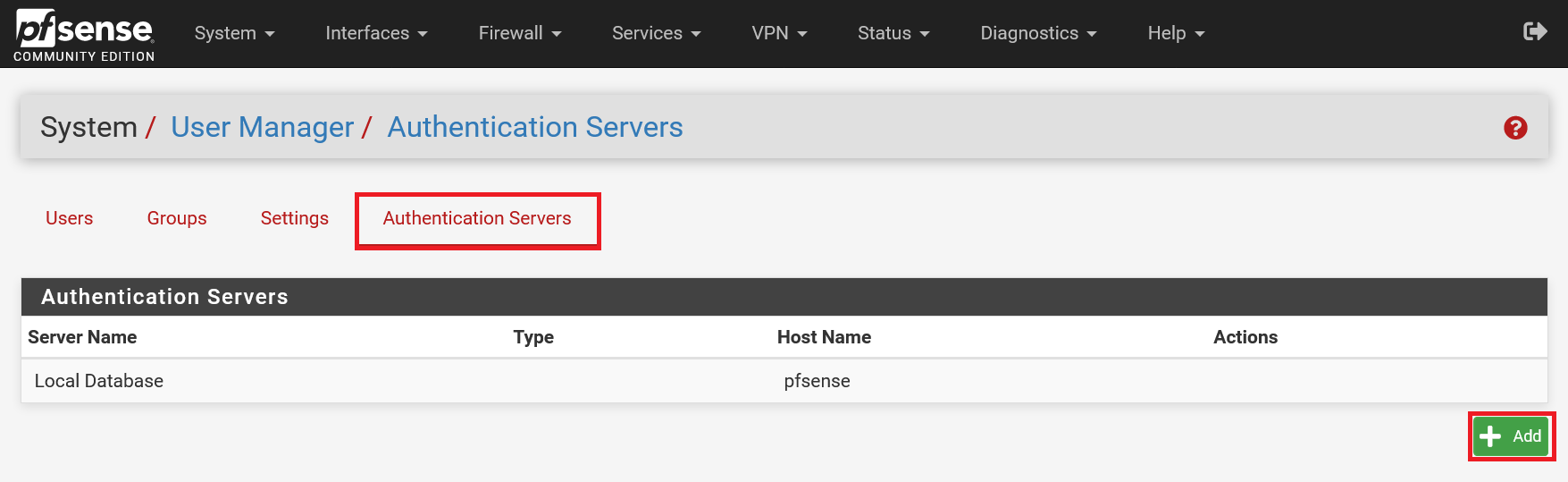

Stap 15

Klik op het tabblad 'Authentication Servers' en vervolgens op 'Add'.

Stap 16

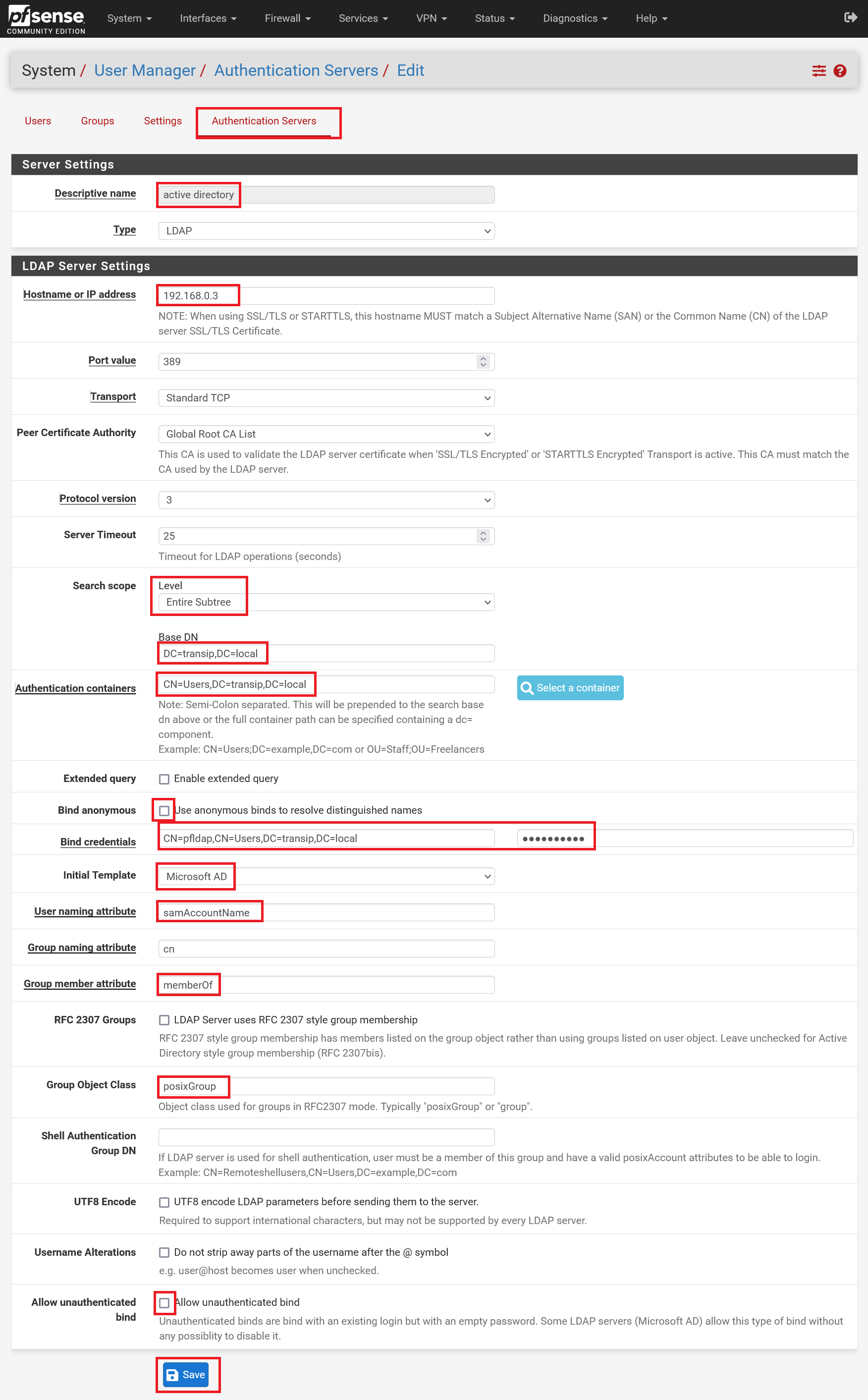

Vul het formulier in zoals in het voorbeeld hieronder en gebruik bij de volgende punten je eigen gegevens:

- Hostname or IP address: Het IP-adres of de subdomeinnaam van je Domain Controller.

- Base DN: De domeinnaam van je Windows-domein, zoals je die hebt ingesteld in stap 13 van onze Active Directory tutorial. De domeinnaam splits je op door voor ieder onderdeel DC= te plaatsen. Voor het domein transip.local wordt dit bijvoorbeeld DC=transip,DC=local (geen spaties!).

- Authentication Containers: De naam van de map in je active directory waar je gebruikers en groepen toevoegt met de toevoeging CN= (eigenlijk altijd 'CN=Users') in combinatie met je Base DN (zie vorig punt), bijvoorbeeld CN=Users,DC=transip,DC=local

-

Bind credentials: De toevoeging CN= met de naam van de Bind-gebruiker uit stap 10 van deze handleiding, samen met de Authentication Containers, bijvoorbeeld CN=pfldap,CN=Users,DC=transip,DC=local.

Heeft jouw Active Directory account een voor- en achternaam? Dan is dat de CN inclusief spaties, bijvoorbeeld:

CN=Piet Piraat,CN=Users,DC=transip,DC=local

Je achterhaalt de juiste CN in PowerShell met het commando:

Get-ADUser <accountnaam> | Select DistinguishedName

Gebruik voor dit commando de accountnaam zoals opgenomen in de Active Directory Users and Computers tool onder de ‘Account’-tab.

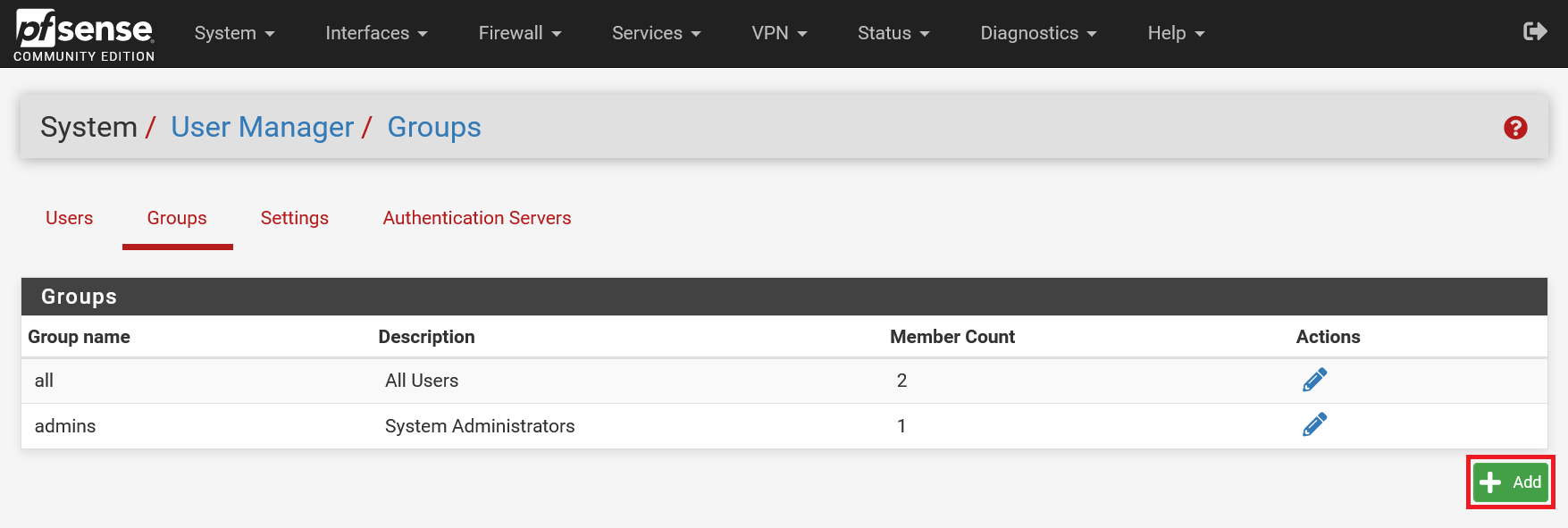

Stap 17

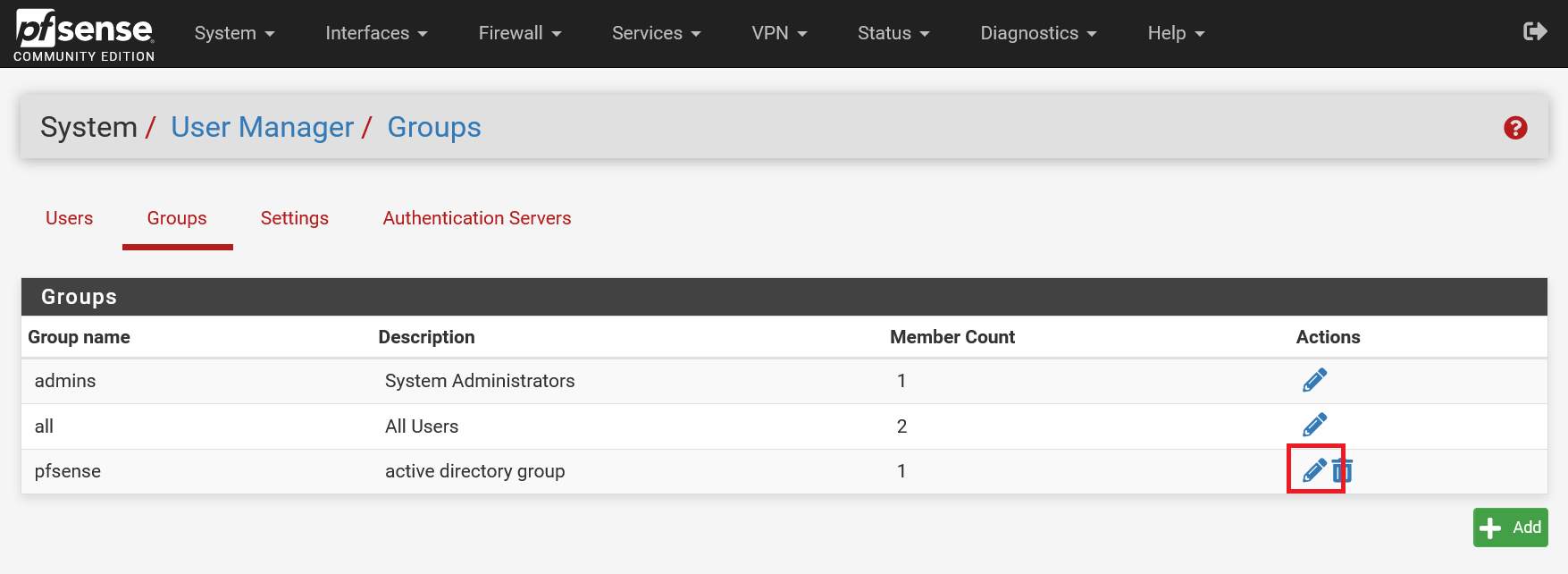

Klik nu in de User Manager op het tabblad 'Groups' en vervolgens op 'Add'.

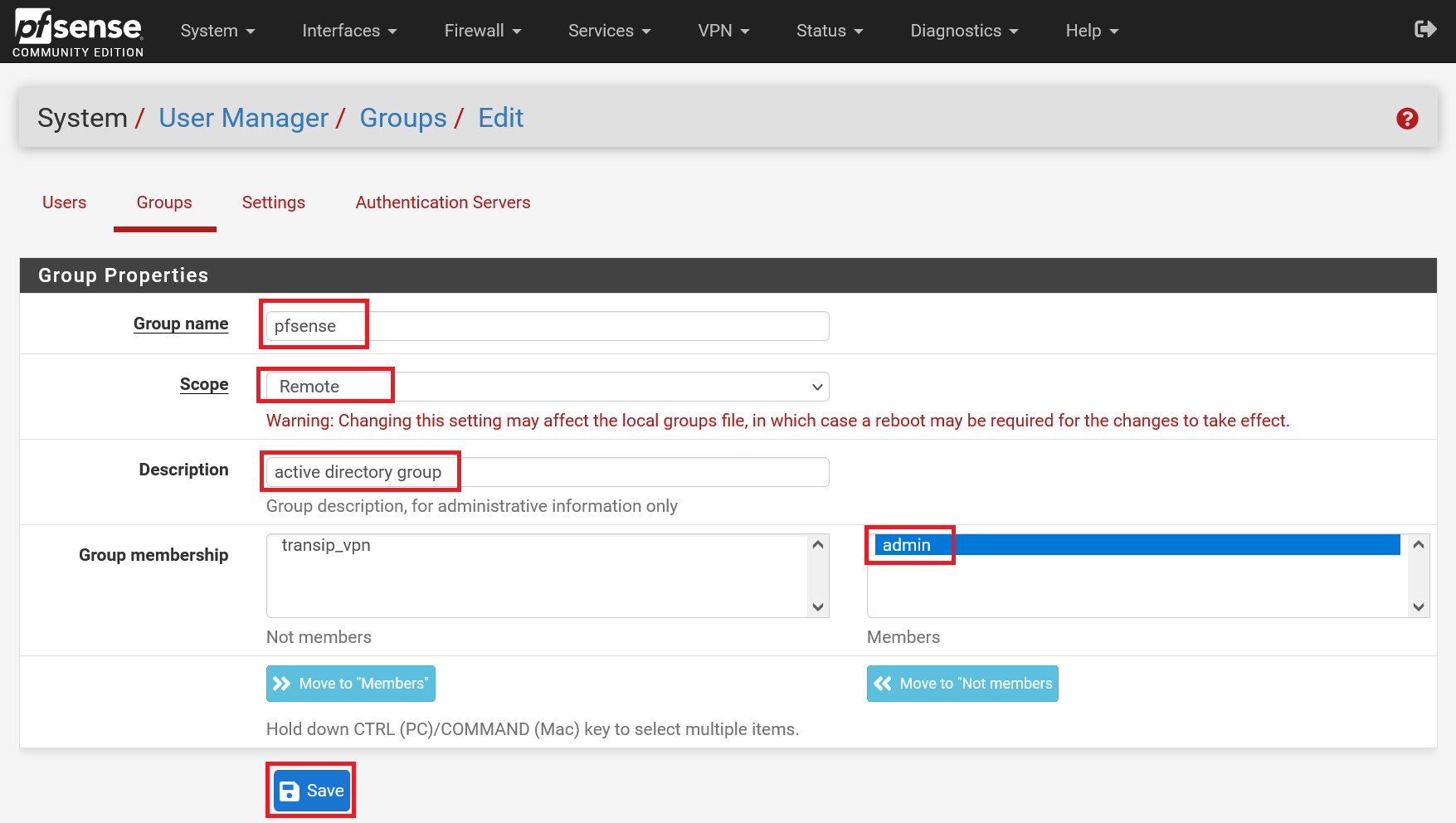

Stap 18

Geef een groepsnaam op, bijvoorbeeld 'pfsense' of 'pfsense-admins', zet de scope op 'remote', geef de groep een omschrijving en maak de gebruiker 'Admin' een lid van deze groep. Klik vervolgens op 'Save'.

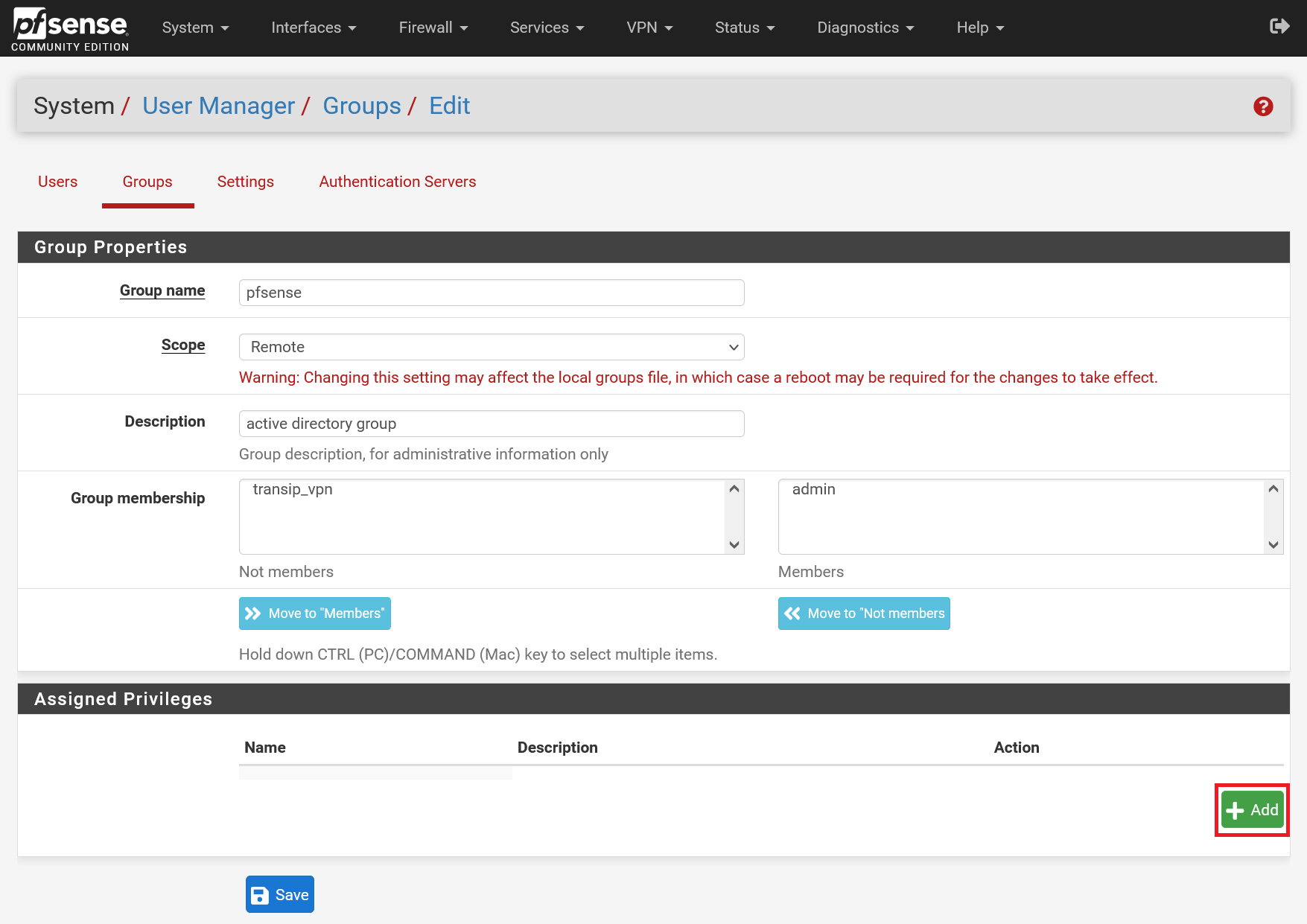

Stap 19

Een belangrijke optie ontbreekt bij het aanmaken van de groep, maar kan wel naderhand worden aangepast. Klik achter de naam van je nieuwe groep op het potlood om deze aan te passen.

Stap 20

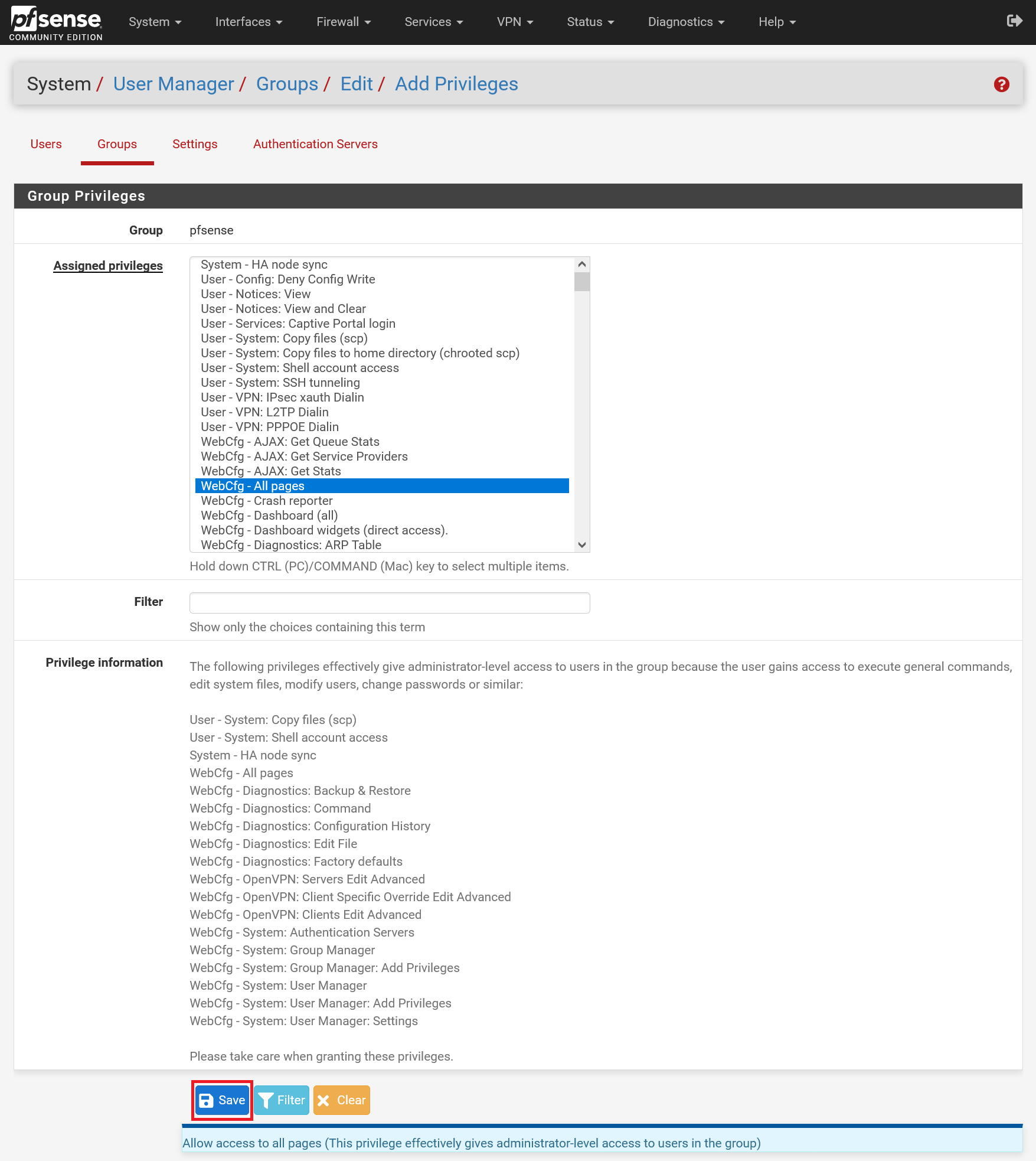

Zoals je ziet zijn er nog geen privileges aan de groep toegewezen. Klik op 'Add' om een privilege toe te voegen.

Selecteer als privilege de optie 'WebCfg - All Pages' om leden van deze groep admin rechten te geven en klik onderaan op 'Save'.

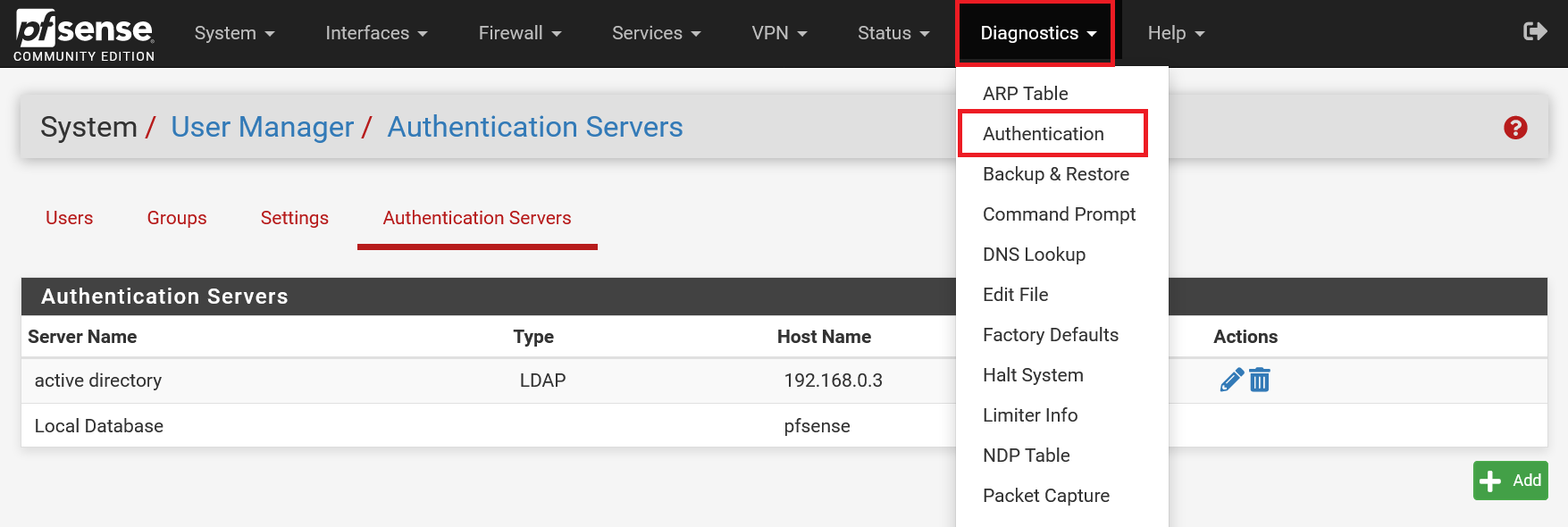

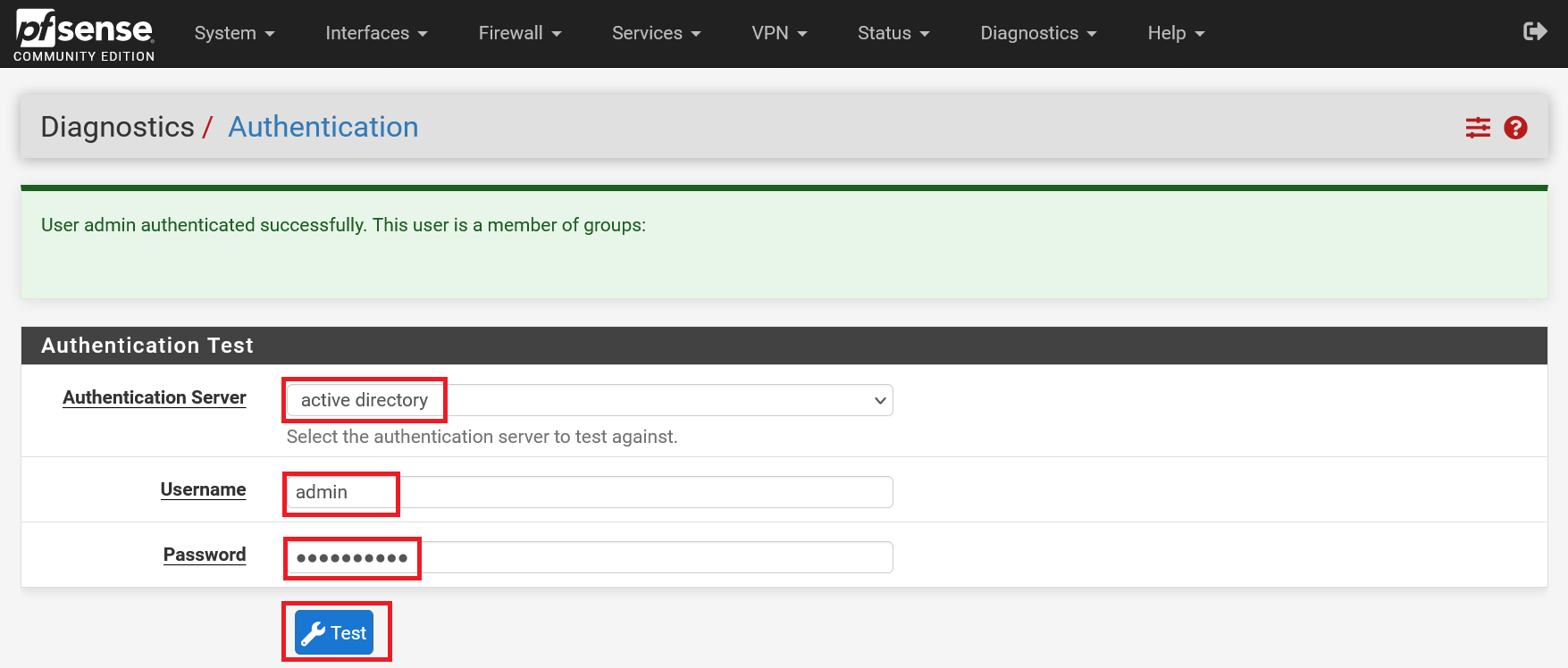

Stap 21

Tijd voor een snelle test: Klik in het bovenste menu op 'Diagnostiscs' en selecteer de optie 'Authentication'.

Selecteer als 'Authentication Server' de naam die je hebt gebruik in stap 16 en als username en password de admin-gebruikersnaam en wachtwoord die je in je Active Directory in stap 7 t/m 10 hebt toegevoegd. Klik daarna op 'Test'. Als alles goed is gegaan krijg je de melding in de screenshot hieronder te zien. Het klopt dat je hier geen groepen te zien krijgt waar de user een lid van is.

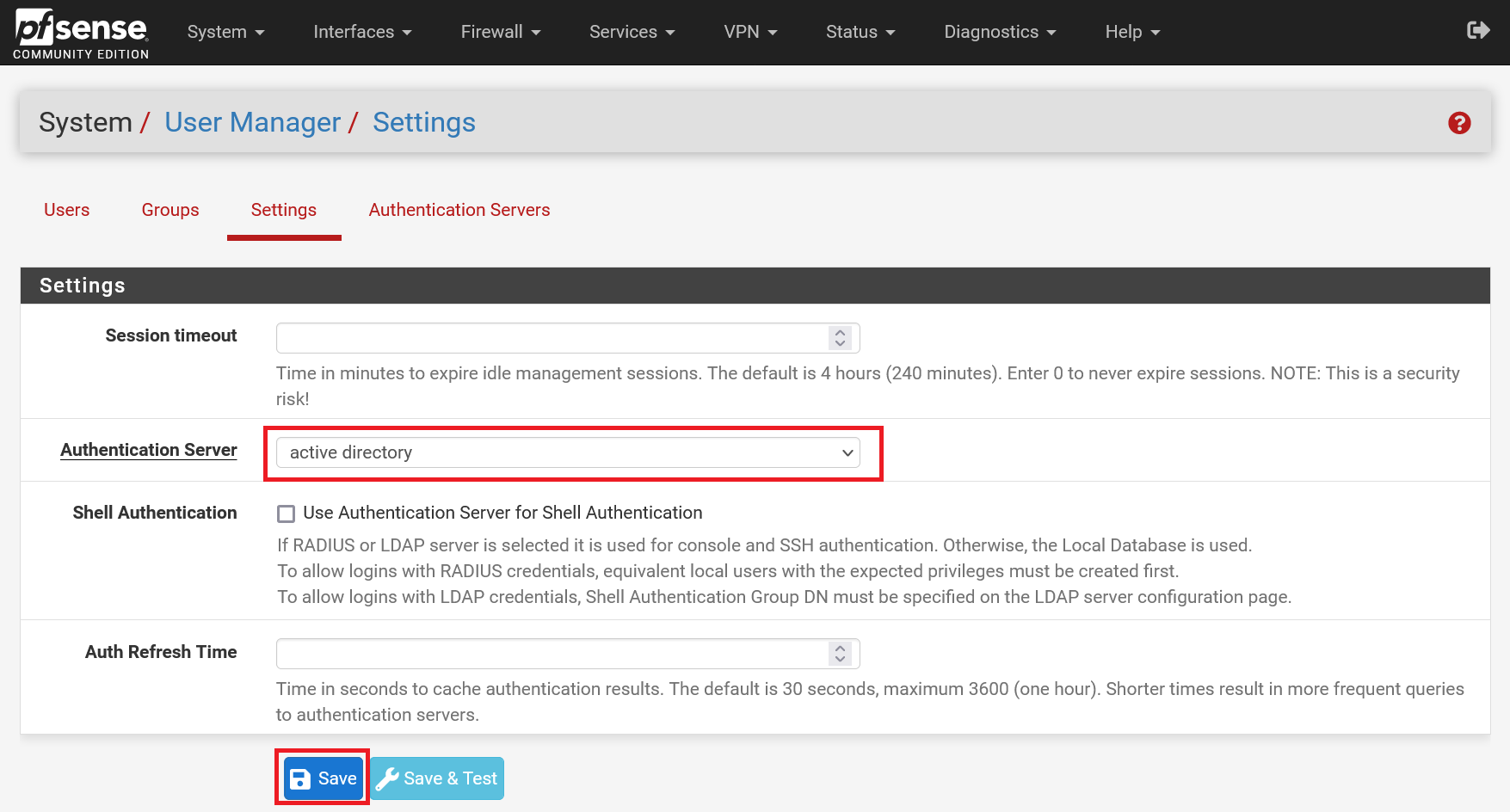

Stap 22

Ga terug naar de User Manager (onder System) en klik deze keer op 'Settings'. Verander de 'Authentication Server' naar de server die je in stap 16 hebt ingesteld en klik op 'Save'.

Surprise! Je hoeft nu niet opnieuw in te loggen, maar wanneer je de volgende keer inlogt in de pfSense-webinterface gebruik je de gebruiker Admin en het bijbehorende wachtwoord zoals je die in je Active Directory hebt ingesteld.

Daarmee zijn we aan het eind gekomen van deze handleiding over het beheren van pfSense-gebruikers in een Active Directory.

Mocht je aan de hand van dit artikel nog vragen hebben, aarzel dan niet om onze supportafdeling te benaderen. Je kunt hen bereiken via de knop 'Neem contact op' onderaan deze pagina.